Les certificats StartSSL/WoSign ne sont toujours pas reconnus par les navigateurs de Google, Apple et Mozilla. Et les problèmes de StartSSL/WoSign, qui ont débuté en 2016, s’accumulent car Microsoft vient d’annoncer ne plus faire confiance à leurs certificats à partir de septembre 2017.

Dommage car la gratuité chez StartSSL allait très loin avec la possibilité de création illimitée de certificats SSL et S/MIME d’une validité de 2 ans vs seulement 3 mois pour les certificats SSL Let’s Encrypt…

Il est toutefois temps de trouver une autre solution, notamment pour les URL publiques comme le site Web (www), en espérant qu’on pourra toujours utiliser les certificats clients StartSSL pour signer les mails, s’authentifier sur OpenVPN ou le Wifi.

La seule alternative gratuite et viable du moment est celle proposée par Let’s Encrypt. Le NAS Synology propose déjà cette solution, toutefois la procédure vous oblige à ouvrir le port 80 sur le routeur, ajouter des règles sur les firewall, etc…

Une solution plus souple, complète et disponible sur le Web existe : c’est ZeroSSL qui la propose et on va voir comment créer un certificat SSL Let’s Encrypt sur ce site Web.

Création du CSR

La première chose à faire est de créer un CSR (Certificate Signing Request).

Pour créer le certificat CSR, rendez-vous sur le site ZeroSSL et cliquez sur le bouton Online Tools :

Vers la fin de la page, dans le menu CSR Generator, cliquez sur le bouton Start :

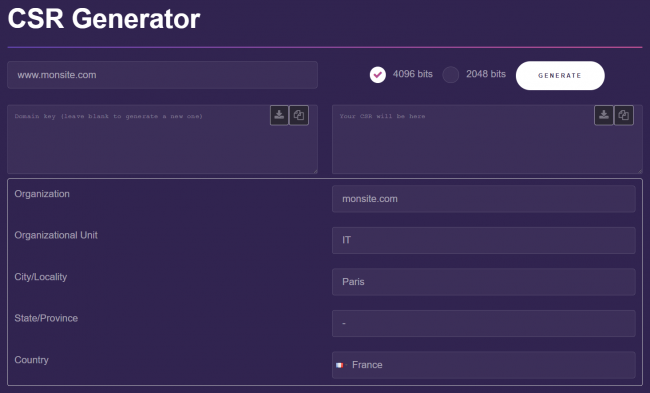

Complétez les différents champs proposés et notamment l’URL du site pour lequel on va créer un certificat SSL, www.monsite.com dans cet exemple :

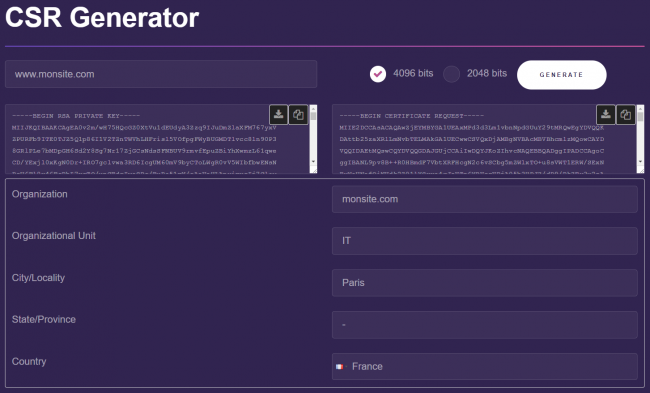

Cliquez sur le bouton Generate et le site vous demandera alors si vous souhaitez inclure le domaine (monsite.com), répondez à la question selon votre besoin et le CSR ainsi que la clé privée sont alors créés :

Cliquez sur le bouton Download pour chaque certificat et renommez-les au bon format : www.monsite.com.csr pour le CSR et www.monsite.com.key pour la clé privée.

Création du certificat SSL

Pour créer le certificat SSL de votre serveur, revenez sur la page principale et dans le menu FREE SSL Certificate Wizard, cliquez sur le bouton Start :

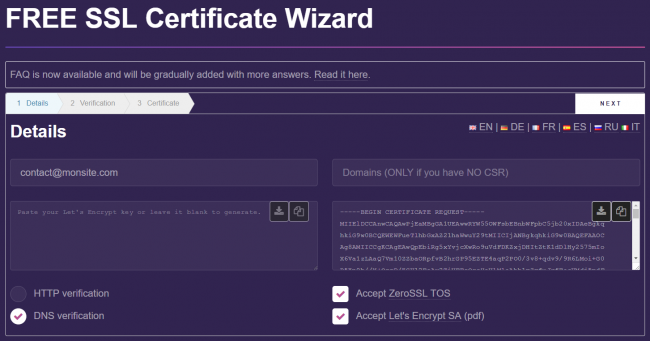

Cochez les cases DNS verification, Accept ZeroSSL TOS et Accept Let’s Encrypt SA. Complétez l’adresse mail, insérez le CSR précédemment créé et cliquez sur le bouton Next :

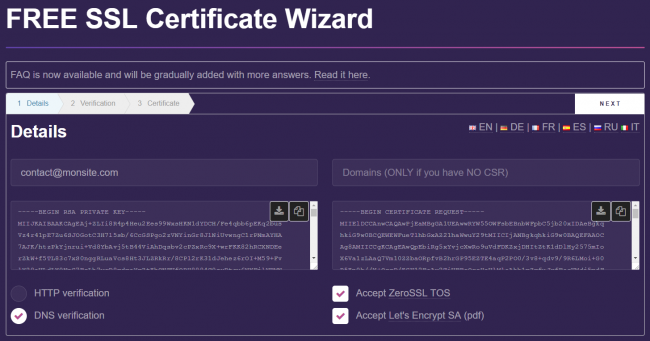

Une clé privée Let’s Encrypt est alors créée. Sauvegardez-là car elle servira à créer et à renouveler les certificats SSL. Cliquez sur le bouton Next pour continuer :

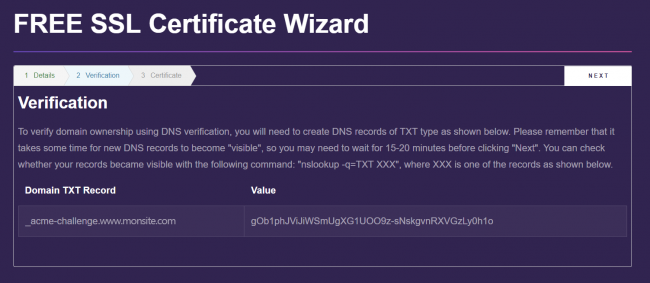

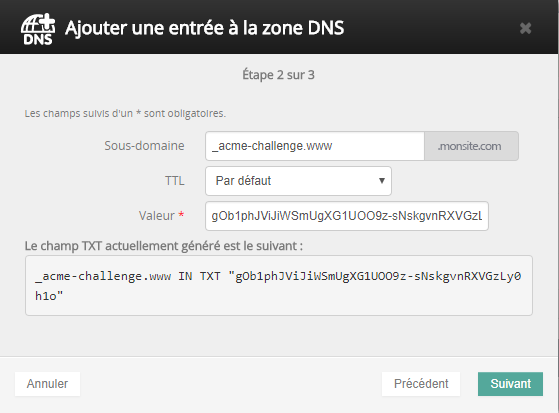

Comme nous avons choisi la vérification DNS, plus facile et rapide à mettre en oeuvre que la vérification HTTP, on nous indique alors la procédure à suivre qui consiste à créer une zone DNS de type TXT avec les informations suivantes :

Par exemple chez OVH, sélectionnez votre nom de domaine, puis la Zone DNS puis cliquez sur le bouton Ajouter une entrée et enfin cliquez sur le bouton TXT. Saisissez les valeurs ci-dessus dans les champs prévus à cet effet puis terminez en cliquant sur le bouton Suivant :

Il faut maintenant attendre quelques minutes pour que l’enregistrement DNS se propage avant de terminer la procédure sur le site ZeroSSL en cliquant sur Next :

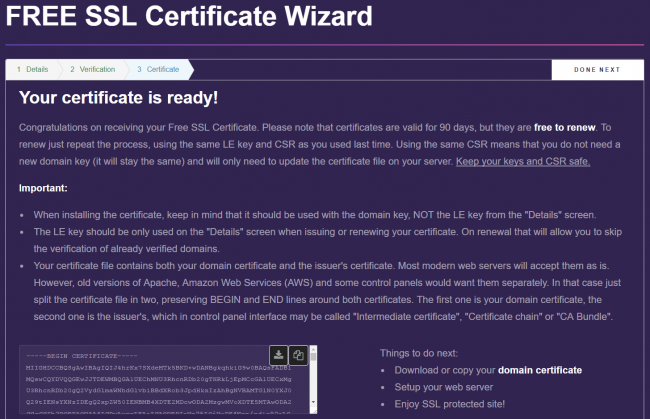

Le certificat est alors créé, sauvegardez les deux parties séparément :

- la première partie, c’est le certificat SSL à sauvegarder sous le nom www.monsite.com.crt

- la seconde partie, c’est le CA à sauvegarder sous le nom ca-lets-encrypt.crt

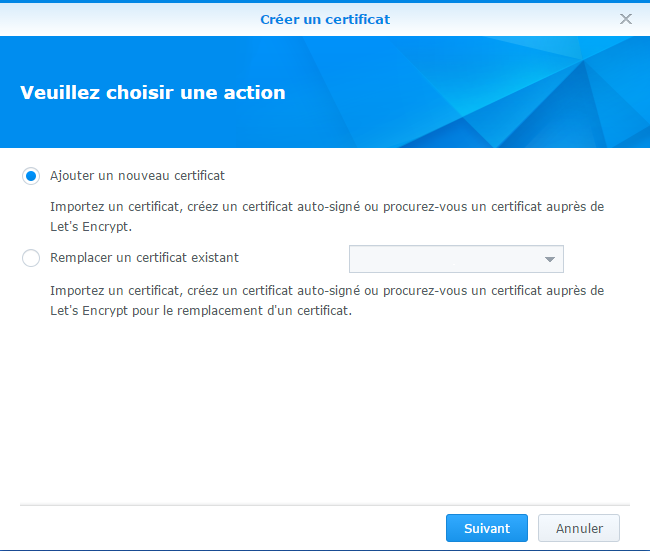

Installation du certificat SSL sur le NAS

Sur DSM, rendez-vous sur le Panneau de configuration, Sécurité, Certificat, cliquez sur le bouton Ajouter, choisissez Ajouter un nouveau certificat et cliquez sur Suivant :

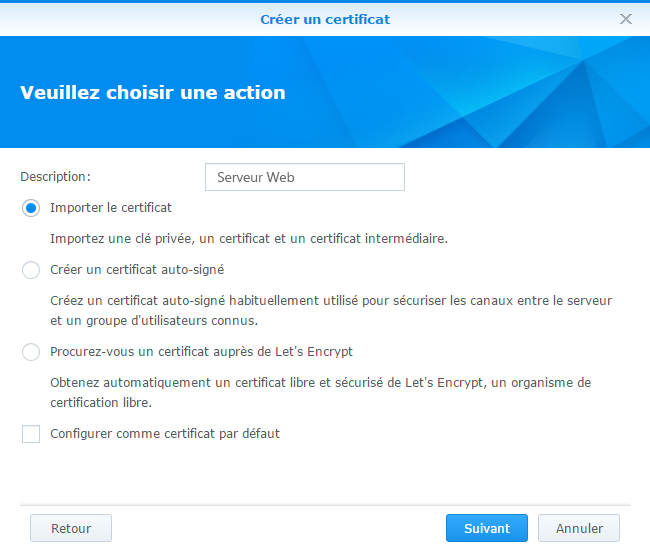

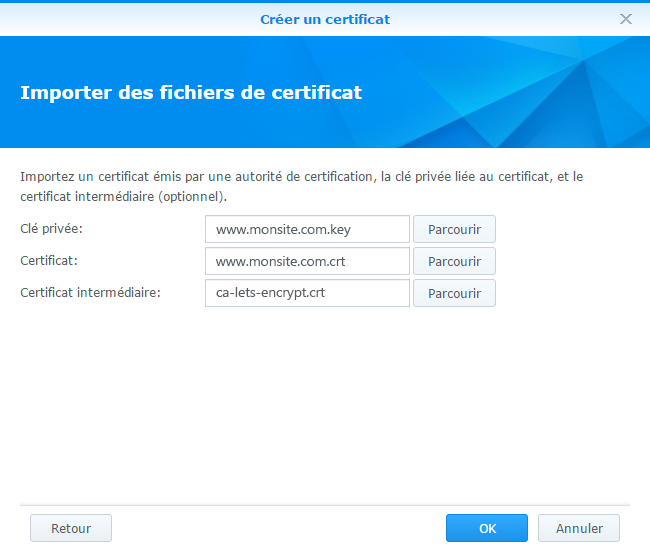

Décrivez le certificat et choisissez Importer le certificat avant de continuer en cliquant sur le bouton Suivant :

Saisissez les 3 certificats précédemment sauvegardés :

- Clé privée : www.monsite.com.key

- Certificat : www.monsite.com.crt

- Certificat intermédiaire : ca-lets-encrypt.crt

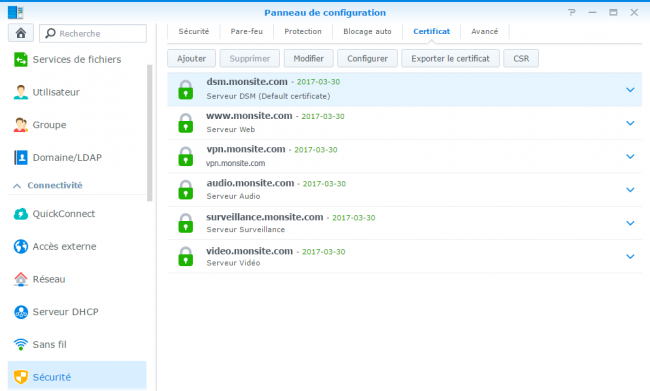

Le certificat SSL www.monsite.com est importé, cliquez sur le bouton Configurer pour l’affecter au site Web (www) :

Renouvellement du certificat SSL

Pour renouveler le certificat SSL, il suffit de recommencer la création d’un certificat SSL en insérant la clé privée Let’s Encrypt et le CSR que vous avez préalablement sauvegardés lors de la première création puis de continuer la procédure comme indiquée plus haut.

Droit d’auteur de l’image à la une : vska / 123RF Banque d’images

bonjour,

Est ce la meme procédure si je souhaite créer un certificat pour une adresse IP fixe ?

Je bloque chez zerossl … une autre alternative ?

Sinon je preux créer un sous domaine pour cela mais cela implique ouverture de port etc … très lourd

Bonjour,

Oui çà fonctionne : j’ai un serveur dédié chez OVH avec une ip fixe et un sous-domaine.

Le certificat est attribué à un sous-domaine (www.monsite.com) et il faut ensuite créer un enregistrement DNS de type « A » chez le fournisseur (OVH par ex.) pour faire correspondre le sous-domaine à l’adresse IP fixe.

a+

merci, c’est bien ce que je comptais faire si avec l’IP c’était pas OK.

Merci pour ce très bon tuto. De mon côté, routeur fournisseur (voo),routeur cisco, le tunnel VPN fonctionne.

Je suis passé par OVH : pour le dyndns (sous domaine) et pour la redirection (sous domaine) pour le SSL…car inclus dans l’hébergement.

Malheureusement, j’ai toujours ce message « WARNING: No server certificate verification method has been enabled. See http://openvpn.net/howto.html#mitm for more info. » … lors de ma connexion !

2 choses :

1. Si je mets la commande « tls-remote mon.sous.domaine », j’ai de suite une erreur…il ne tente même pas de connexion

2. J’ai vérifier sur le synology que, si je retirais l’attachement du certificat au serveur VPN, avec la configuration qui fonctionne (c’-à-d sans « tls-remote mon.sous.domaine »), je n’ai pas de connexion : « error TLS… » ce qui montre que il y a bien un fonctionnement entre le certificat SSL « OVH/synology ».

Vous avez des idées ?

Encore merci.

Bonjour,

J’ai laissé complètement tombé le VPN Synology pour le transférer sur un routeur/firewall pfSense…

J’ai pas mal d’articles à rédiger car j’ai tout changé : j’ai mis en place des VLAN sur des switch Cisco, j’ai séparé les services pour laisser le NAS Synology uniquement sur le LAN et j’ai créé une DMZ avec 2 serveurs dont un serveur Web qui tourne sur un NAS OMV sous Debian.

Le routeur pfSense fait à la fois client VPN vers un serveur dédié OVH installé sous Linux Ubuntu et serveur VPN pour se connecter à distance sur l’infra…

Voilà, voilà….

Merci pour ta réponse, effectivement : tu passes d’un tout en un à une installation personnalisée et certainement plus efficace! Mes connaissances sont insuffisantes pour te suivre….

Ceci écrit, je mettrais bien mon VPN par le routeur cisco, mais j’ai fais des tentatives sans trop de succès….

J’attends avec impatience tes nouveaux articles 😉

Bonjour, merci pour vos tutos. Je passe par celui-ci pour tenter, enfin, d’obtenir un certificat fonctionnel pour mon DS216+

Je voulais passer par StartSSL mais nous ne pouvons plus nous enregistrer chez eux (la page « Sign In » n’est pas accessible).

De même, je n’arrive pas, sur ce tuto, à passer à la vérification du CSR.. j’obtiens ce message : « failed to retrieve resource directory », et ce après plusieurs tentatives.

Peut-être est-ce du au fait que je viens tout juste d’avoir accès à mon .FR de chez OVH..

Sinon, est-il possible de le faire chez Let’s encrypt directement, ou bien y a t’il, en ce début 2018, une autre solution pour obtenir un certificat gratuit pour un NAS Synology ?

Merci d’avance

Bonjour,

Pour StartSSL c’est définitivement terminé, voir leur annonce :

https://www.startcomca.com/index/News/newDetail?date=20171116

Pour le CSR Let’s Encrypt, une fois saisies les infos de base (organisation, etc.), la clé privée (à gauche) et le CSR (à droite) sont créés. A sauvegarder dans 2 fichiers séparés au format texte.

Lors de la création du certificat SSL, il faut insérer le CSR créé précédemment (à droite) et la clé Let’s Encrypt si vous l’avez sinon elle sera créée automatiquement.

Pour finir la procédure, il faut se rendre chez son hébergeur pour créer une entrée DNS afin de vérifier que le site vous appartient bien.

Bon courage !

lol j’allais te proposer de faire un guest article sur mon blog pour let’s encrypt (je redige une série d’article sur la sécurité du NAS et forcage par VPN) et cela aurait été complémentaire …

mais l’article est déjà rédigé 😀

Sébastien